O vírus mais poderoso do mundo. Os vírus de computador mais perigosos da história. Evgeniy Kaspersky: o tempo das soluções simples acabou

No início da era da informática, a ação do malware visava danificar PCs individuais, uma vez que apenas uma pequena parte dos computadores tinha ligação à Internet. Mas as tecnologias informáticas melhoraram, o papel da Internet na vida das pessoas e dos computadores cresceu e os criadores de vírus também alcançaram uma nova posição. Eles foram capazes de lançar ataques na World Wide Web, causando muito mais danos em menos tempo. A quantidade de danos causados por vírus cresceu aos trancos e barrancos. Usuários regulares Vírus informáticos pode parecer um pequeno mal-entendido ou mesmo uma aventura que causa apenas alguns transtornos. Mas se imaginarmos um quadro mais amplo, podemos ver os sistemas informáticos de agências governamentais, universidades e escolas, empresas e firmas completamente paralisados após um ataque de vírus. Esses vírus se espalham mais rápido que o vírus da gripe. As empresas modernas sofrem com isso, porque têm uma dependência muito elevada de sistemas informáticos e redes de dados no domínio da produção, venda de bens e prestação de serviços. Um ataque de vírus pode resultar em perdas de milhões ou até bilhões de dólares. Embora nem todos sejam maliciosos programas de computador foram devastadores à escala global, mas todos causaram danos significativos de uma forma ou de outra. Na nossa lista quinze dos mais famosos malwares destrutivos de computador de todos os tempos.

Devido à complexidade, sofisticação e natureza do vírus, muitos acreditam que ele foi criado grupo grande ou talvez uma agência de inteligência governamental. Então, decidimos mergulhar nos 10 worms e vírus de computador mais destrutivos já criados.

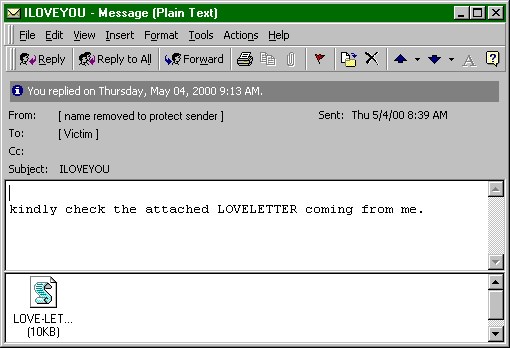

Inicialmente, várias empresas de segurança expressaram confiança de que o worm se originou de um programador na Rússia. O verdadeiro autor do worm é desconhecido. Quando infectado, ele procurava endereços de e-mail nas listas de contatos e se enviava para qualquer endereço que encontrasse. Dizia-se que durante os primeiros dias, um em cada dez e-mails enviados continha vírus. Este vírus de computador causou danos de bilhões de dólares ao interromper ou travar completamente gateways de Internet e servidores de e-mail, resultando em uma desaceleração implacável no acesso global à Internet.

1. CÉREBRO (1986)

Brain era um novo vírus que tinha como alvo computadores que executavam o então popular sistema operacional Microsoft MS-DOS. O vírus foi criado por dois irmãos do Paquistão. Basil Farooq Alvi e Amjad Farooq Alvi, e até deixaram o número de telefone de sua oficina de informática no código do vírus. O vírus Brain infectou o setor de boot de disquetes de 5 polegadas com capacidade de 360 KB (poucas pessoas se lembram desses disquetes). Após a infecção, o vírus preencheu gradualmente todo o espaço não utilizado do disquete, impossibilitando seu uso posterior. O vírus Brain tem outro campeonato - foi o primeiro vírus furtivo, escondendo-se de qualquer possibilidade de detecção e mascarando o espaço infectado no disco. Devido às suas manifestações destrutivas e destrutivas bastante fracas, o Brain muitas vezes passava despercebido, já que muitos usuários prestavam pouca atenção à desaceleração da velocidade do disquete.

Ele coletou endereços de e-mail de vários documentos encontrados em computadores infectados. O vírus então se enviou para esses endereços. Ele conseguiu enviar mais de um milhão de cópias de si mesmo poucas horas após o surto. Então deixou de ser uma ameaça.

Também fez uma série de alterações maliciosas no sistema do usuário. O vírus foi escrito por um programador filipino que na época era estudante universitário. Ele disse que a liberação do vírus foi “acidental”. Este vírus se espalhou pelo mundo em apenas um dia, infectando computadores de grandes corporações e governos, incluindo o Pentágono nos Estados Unidos. O verdadeiro “dano” ocorreu durante a remoção da infecção dos computadores, pois os servidores de e-mail e as redes de computadores tiveram que ser desligados antes que o vírus pudesse ser removido.

2. MORRIS (1988)

O autor do vírus é o estudante de graduação da Universidade Cornell, Robert Tappan Morris. Aproximadamente 6 mil computadores conectados à Internet foram infectados por esse malware. A propósito, o pai de Morris era um dos principais especialistas do governo dos EUA em segurança de computadores, então os primeiros computadores que foram invadidos não pelo pai Morris, nem pelo filho Morris, mas pelo worm Morris, faziam parte do grande -avó da Internet, a famosa rede Arpanet, mas na World Wide Web o vírus destruiu redes de linhas telefônicas internacionais, cabos e canais de comunicação via satélite instalados pelo Pentágono em 1969. Mais tarde, Morris argumentou que o worm não foi escrito para causar danos, mas para estimar o tamanho da Internet. Depois de se instalar no computador, verificou a presença de cópias da sua amada e, se não houvesse e fosse o primeiro, era contabilizado como o próximo “residente da Internet”. Para fins de contabilidade mais completa, mas para evitar a recontagem em caso de exclusão de um programa não solicitado por administradores de servidores que não tinham conhecimento do censo eletrônico em andamento, Morris forneceu uma função de regeneração em seu programa. Mas a taxa de auto-reprodução revelou-se muito alta, os computadores foram infectados repetidamente e não puderam mais funcionar. Isso não foi intencional, mas resultou em danos significativos.

Hackeado pelos chineses! Em seguida, ele procurará outros computadores executando o software do servidor web e fará o mesmo. Servidores de e-mail em todo o mundo foram forçados a desligar para evitar a propagação do vírus e também para removê-lo de seus sistemas.

No entanto, ainda causou danos significativos aos roteadores supressivos, fazendo com que eles desligassem. Apenas os computadores que executavam o software foram infectados, mas isso fez com que o acesso à Internet ficasse lento em todo o mundo. Em apenas dez minutos, ele conseguiu infectar milhares de servidores.

3. CIH, também conhecido como “VÍRUS CHERNOBYL”, também conhecido como SPACEFILLER (1998)

Este vírus continuou sendo um dos mais perigosos e destrutivos porque era capaz de muito tempo permanecem despercebidos na memória do computador, infectando todos os programas e aplicativos iniciados. O vírus CIH foi lançado na Internet e descoberto pela primeira vez em 1998 (no entanto, os usuários se familiarizaram com seus efeitos em abril de 1999, no 13º aniversário do acidente na usina nuclear de Chernobyl) e infectou arquivos executáveis dos sistemas Windows 95, 98 e Sistemas operacionais ME. Uma característica perigosa desse vírus era que sua ativação estava vinculada a uma data específica, ou seja, mas em essência era uma bomba-relógio. Após a instalação da placa, o vírus substituiu todos os arquivos do disco rígido do computador e destruiu completamente seu conteúdo. O vírus também tinha a capacidade de modificar o BIOS, após o que o computador parava de inicializar completamente. O autor do formidável vírus era formado pela Universidade de Taiwan, Chen Ing Hau (CIH), a quem deu o nome. O vírus também é conhecido como Spacefiller devido à sua capacidade de preencher silenciosamente todo o espaço livre de arquivos nos discos rígidos do computador para impedir a instalação e execução de software antivírus. O programa malicioso causou danos significativos em vários países asiáticos (e outros) e paralisou milhares de computadores.

Sasser foi outro vírus de computador complexo que danificou milhares de computadores e foi escrito por um estudante alemão de 17 anos em Sasser e não foi distribuído pelo mundo. e-mail e não exigiu intervenção humana para comprometer os computadores. Sasser infectou e desativou com sucesso milhares de redes de computadores em apenas alguns dias. Depois que um computador é infectado, ele é programado para acessar a Internet em busca de outros computadores vulneráveis para poder infectá-los.

Depois que o computador foi infectado, ele exibiu uma caixa de mensagem indicando que o sistema seria fechado em alguns minutos. Pare de ganhar dinheiro e conserte seu software! Este vírus também foi distribuído acidentalmente por um fornecedor de software, causando infecções massivas no computador. O que há de perigoso nesse vírus é que ele tinha data de lançamento. Uma vez atingida esta data, ele substituiu os arquivos do disco rígido e destruiu completamente seu conteúdo.

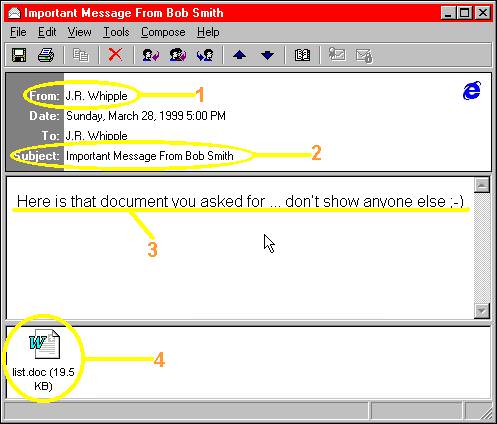

4. MELISSA (1999)

O worm Melissa apareceu pela primeira vez na Internet em 2 de março de 1999 como mais um programa malicioso para spam em massa, que até hoje infecta até 20% dos computadores em todo o mundo. As primeiras vítimas foram as redes de computadores de grandes empresas como Microsoft, Intel, etc., que utilizavam o MS Outlook como cliente de e-mail. Foi necessário suspender por algum tempo o funcionamento dos servidores de correio em todo o mundo para evitar a propagação do vírus e para removê-lo do sistema. Foi distribuído por e-mail, inclusive como anexo de arquivo em formato Word. Imediatamente após a abertura do arquivo, o vírus foi enviado por e-mail aos primeiros 50 destinatários da lista de contatos do MS Outlook. Ele também sobrescreveu arquivos de documentos no computador infectado, substituindo o texto por citações da popular série animada Os Simpsons. O criador do vírus, David L. Smith, deu ao seu “trabalho” o nome de uma stripper que conhecia da Flórida. Os danos causados pelas consequências deste vírus são estimados em 30 milhões de dólares. Um tribunal dos Estados Unidos condenou David Smith a 20 meses de prisão.

Este vírus também é conhecido como vírus Chernobyl porque algumas variantes foram instaladas para destruir dados em computadores que coincidiram com acidentes em usinas nucleares. O fabricante de software de segurança online lançou uma lista de " Principais ameaças Internet na história da Internet".

A empresa espera que a memória dos worms desaparecidos faça com que você compre seu software para se proteger. Mas ainda é lista interessante, e você pode argumentar contra isso, sugerindo acréscimos, até mesmo lembrando de um momento no passado - a menos, é claro, que seu computador tenha sido atingido por um deles.

5. ILOVEYOU, também conhecido como LOVEBUG, também conhecido como LOVELETTER (2000)

O vírus ILOVEYOU é considerado por muitos o mais destrutivo. Foi distribuído por e-mail em 2000 como anexos de mensagens. O vírus se carregou em BATER e infectou todos os arquivos executáveis. Bastava ao usuário abrir uma carta contendo um anexo na forma do arquivo LOVE-LETTER-FOR-YOU.txt. vbs - e o computador foi infectado automaticamente. O vírus se espalhou pelo disco rígido e infectou arquivos executáveis, arquivos de imagens gráficas e arquivos de áudio, como MPS. Depois disso, o vírus foi enviado por e-mail para todos os endereços da lista de contatos do MS Outlook. O vírus foi escrito por um programador filipino, um estudante universitário, e "acidentalmente" divulgado por ele. Ele se espalhou pelo mundo em um dia, infectando computadores de funcionários de grandes corporações e governos, incluindo o Pentágono. A epidemia levou a perdas de US$ 8,8 bilhões. O principal dano real foi causado durante a remoção da infecção dos computadores, pois isso exigia a suspensão do funcionamento dos servidores de e-mail e até das redes de computadores.

Os 10 principais worms de computador da história da Internet

O worm permite que seus criadores instalem software remotamente em computadores infectados. A ameaça era tão agressiva que alguns países pensaram erradamente que se tratava de um ataque organizado contra eles. No seu auge, o número de hospedeiros infectados chegou a 359. Morris é antigo, mas uma iguaria; sem Morris, a ameaça atual das “superestrelas” não existia. O Morris Worm foi criado com intenções inocentes. Robert Morris afirma que escreveu o worm para estimar o tamanho da Internet. Infelizmente, o worm continha um bug que o fazia infectar computadores diversas vezes, criando uma negação de serviço.

6. CÓDIGO VERMELHO (2001)

![]()

O mundo ainda não havia se recuperado do choque causado pela epidemia do vírus ILOVEYOU quando um novo flagelo chegou em meados de 2001 - o Código Vermelho. Ao contrário de outros vírus, o efeito destrutivo deste malware foi direcionado apenas contra determinados computadores nos quais um servidor web executando o Microsoft IIS (Internet Information Server) foi instalado. O vírus explorou um bug de software desconhecido na época. Uma vez no computador, ele mudaria a página inicial do site principal, exibindo a mensagem: Bem-vindo ao http://www.worm.com! Hackeado por chineses! (“Bem-vindo ao Haworm.com! Hackeado pelos chineses!”) Então ele começou a procurar outros sites rodando este servidor e fez modificações semelhantes. Cerca de duas semanas após o início da infecção, o vírus foi programado para lançar ataques DDoS (negação de serviço distribuída) em sites específicos, incluindo o servidor da Casa Branca. Os danos causados pela epidemia do Código Vermelho são estimados em 2,6 mil milhões de dólares.

Especialistas em segurança dizem que nenhum programa irá protegê-lo de tudo, e alguns dos melhores malwares podem ser baixados gratuitamente. Eles destroem dados e fazem você perder seu dinheiro suado. Estas são doenças virtuais.

Os vírus de computador já existem há muito tempo. Com o passar do tempo, os vírus tornaram-se mais sofisticados, mais difíceis de deter e mais destrutivos. Os danos causados por estes programas que se autoperpetuam são tais que a indústria paralela de antivírus já atingiu a sua idade há muito tempo. As empresas de segurança cibernética ganham bilhões de dólares só porque os vírus existem para lhes proporcionar negócios. Os criadores de vírus afirmam que forçam os desenvolvedores de software a prestar mais atenção ao aspecto da segurança.

7. NIMDA (2001)

O vírus worm Nimda é o vencedor do prêmio de propagação mais rápida: em apenas 12 horas conseguiu infectar quase meio milhão de computadores. Isso aconteceu em 18 de setembro de 2001. Muitos meios mídia de massa relacionou imediatamente o surgimento de um novo vírus ao recente ataque terrorista ao World Trade Center e atribuiu erroneamente a autoria a Al-Kapla. O vírus afetou usuários de computadores executando Windows 95, 98, M, NT ou 2000 e servidores executando Windows NT e 2000. Se você ler o nome do vírus de trás para frente, obterá admin. Este worm não tinha uma, nem duas, mas cinco formas de propagação - através de e-mail (uma falha de segurança no Internet Explorer que permite a execução automática de um arquivo anexado), através de pastas e recursos públicos. redes locais, uma vulnerabilidade de servidores web que executam o Microsoft IIS (Internet Information Server), através de um navegador normal de sites já infectados. Após a infecção, o malware concedeu ao usuário “Convidado” todos os privilégios de administrador do sistema e abriu todas as unidades locais do computador. Acredita-se que o criador Verme Nimda era um estudante universitário em Sacramento.

Aqui vemos uma lista dos mais vírus conhecidos de todos os tempos. Este worm infectou sistemas operacionais de cliente e servidor. Melissa é um vírus de correio em massa. Melissa explorou a vulnerabilidade. Este vírus explorou uma vulnerabilidade de buffer overflow e iniciou ou reiniciou o sistema infectado.

Também é conhecido como Lovsan ou Lovesan. Este worm avisará o usuário sobre desligamentos. Acredita-se que Morris seja o primeiro verme a se espalhar. Morris foi escrito por Robert Tappan Morris; estudante da Universidade Cornell. É considerado o primeiro vírus de microcomputador. Este vírus infectou o setor de downloads de idiomas e literatura.

8. KLEZ (2001)

Klez, outra variante de um worm de computador que se espalha pela Internet via e-mail, apareceu pela primeira vez no final de 2001. Existem diversas variedades deste vírus. Klez infectou computadores rodando Microsoft Windows explorando uma falha de segurança no Internet Explorer (o mecanismo Trident usa programas de e-mail como Microsoft Outlook e Outlook Express para exibir o conteúdo de hipertexto de e-mails). Um e-mail contendo vírus geralmente tinha uma parte de texto e pelo menos um arquivo anexado ao e-mail. A parte do texto da carta incluía um pequeno quadro HTML que abria e lançava automaticamente o vírus a partir do arquivo anexado. A vítima nem precisou abrir o anexo – o malware fez tudo sozinho. Algumas cartas foram disfarçadas como correspondência supostamente enviada da Microsoft, e o arquivo anexado é para antivírus. Para distribuição, o vírus utilizou os catálogos de endereços de e-mail e outros programas do MS Outlook, inserindo aleatoriamente os endereços encontrados nos campos “Para:” e “De:”, complicando significativamente a busca por computadores infectados - foi possível determinar a origem da infecção apenas pelo endereço IP do qual recebi uma carta contendo um vírus. No computador infectado, Klez tentou infectar todos os arquivos executáveis, incluindo o conteúdo dos arquivos, e detectou e desativou com sucesso o software antivírus. Todo dia 14 de um mês par e todo dia 6 de um mês ímpar, o vírus sobrescreveu todos os arquivos nos discos do computador afetado com conteúdo aleatório.

Vírus, worms e cavalos de Tróia - meu Deus!

Quando a maioria das pessoas pensa em malware, elas pensam em vírus, mas nem todo malware é tecnicamente um vírus. Todos nós sabemos o que é um vírus humano. Um vírus biológico é apenas um minúsculo agente infeccioso que se duplica dentro das células dos organismos vivos.

O ato de clonar com sucesso uma cópia de um vírus em outra parte do computador é conhecido como infecção. No entanto, alguns vírus de computador são menos prejudiciais que outros. Por exemplo, vários vírus simplesmente desperdiçam espaço em disco ou tornam o computador lento, consumindo uma quantidade excessiva de recursos do sistema. Sim, essas ações ainda afetarão você, mas certamente são menos ofensivas do que alguns dos vírus mais feios que destroem completamente seus arquivos.

9. BLASTER (2003)

O vírus Blaster é outro tipo de malware que não é distribuído por e-mail, mas devido à vulnerabilidade dos computadores que executam os sistemas operacionais Windows 2000 e Windows XP. O código do vírus continha uma mensagem oculta para o fundador da Microsoft, Bill Gates, com o seguinte conteúdo: Billy Gates, por que você torna isso possível? Pare de ganhar dinheiro e conserte seu software! (“Billy Gates, por que você está tornando isso possível? Pare de ganhar dinheiro e conserte seu software!”)

Os worms são mais autônomos que os vírus. Tal como os vírus, os worms replicam-se, mas, ao contrário dos vírus, utilizam uma rede para se espalharem para outros computadores. Muitas pessoas se referem erroneamente aos worms como vírus porque os worms normalmente causam mais danos e, portanto, obter uma impressão maior; entretanto, worms e vírus são duas coisas diferentes. Os worms são independentes e não devem se anexar a programas existentes, como vírus. Além disso, embora os vírus normalmente danifiquem arquivos, os worms danificam redes inteiras, consumindo enormes quantidades de largura de banda.

10. SOBIG.F (2003)

Os usuários de computador ainda estavam se recuperando dos danos causados pelo vírus Blaster em 2003, quando o Sobig.F, outro enorme utilitário de e-mail, apareceu. Os danos causados por este vírus informático ascenderam a milhares de milhões de dólares. O vírus prejudicou significativamente ou bloqueou completamente a operação de gateways de Internet e servidores de correio. Como resultado, quase todos os utilizadores registaram um abrandamento significativo na velocidade de acesso global à Internet. O vírus coletou endereços de e-mail de vários documentos encontrados nos discos do computador infectado e depois se enviou para esses endereços. Poucas horas após o surto, o Sobig.F conseguiu enviar mais de um milhão de cópias de si mesmo. Em Setembro de 2003, o próprio vírus cessou a sua actividade, tal como estava programado para o fazer, após o que deixou de representar uma ameaça.

Finalmente chegamos aos troianos. A etimologia do termo "Trojan" remonta inteiramente a mitologia grega, em particular a Eneida de Virgílio. Os gregos supostamente criaram um enorme cavalo de madeira e colocaram secretamente vários soldados armados dentro dele. Mais tarde naquela noite, os gregos fingiram derrota e partiram noite adentro, mas deixaram o cavalo para trás.

O povo de Tróia saiu de suas casas e viu o cavalo como um símbolo de vitória, então puxou-o para dentro dos portões da cidade. Bem, segundo a história, naquela noite os soldados gregos escondidos dentro do cavalo desceram secretamente do cavalo e abriram os portões da cidade de Tróia para que todo o exército grego pudesse retomar e destruir a cidade.

11. SQL SLAMER, também conhecido como HELKERN (2003)

Os danos causados pelo malware SQL Slammer não foram os mais graves em comparação com os seus companheiros do grupo de programas maliciosos, mas bastante perceptíveis - as perdas da epidemia de 2003 são estimadas em mil milhões de dólares. código do worm (apenas 376 bytes), então cada byte custa quase 3 milhões de dólares. O worm infectou roteadores de rede, bloqueando sua operação normal. Seu objetivo era uma vulnerabilidade no software de servidores web rodando Microsoft SQL Server. Apenas os computadores que executavam este software de servidor foram infectados, mas o seu bloqueio fez com que o acesso à Internet ficasse lento em todo o mundo. Em apenas dez minutos, o vírus conseguiu infectar milhares de servidores em diversos países.

Mas é daí que vem o termo, e é exatamente isso que um cavalo de Tróia faz ao seu computador. Um Trojan não é um vírus ou worm porque não se replica no sistema local ou na rede; em vez disso, concede privilégios ao invasor aos privilegiados em seu sistema, enquanto se disfarça como software legítimo.

Os Trojans são conhecidos por terem um “backdoor” no computador da vítima, que basicamente transforma o computador em Parque infantil hackers que desejam acesso não autorizado à sua máquina. Todas as suas teclas digitadas são registradas e todas as suas ações são monitoradas e salvas, o que um hacker pode repetir. Os hackers também podem usar programas backdoor para fazer coisas no seu computador que podem fazer você pensar que ele está possuído por demônios.

12. BAGLE (2004)

Bagle era outra variante do clássico malware de spam em massa, mas significativamente modernizado. Descoberto pela primeira vez em 2004, ele infectava rotineiramente os computadores dos usuários por meio de um anexo de e-mail e também usava e-mail para distribuição. Ao contrário dos vírus de spam anteriores, o Bugle não dependia do catálogo de endereços do MS Outlook para criar uma lista de destinatários para os quais poderia enviar-se. Ele coletou todos os endereços de e-mail de vários documentos armazenados em arquivos no computador infectado - desde arquivos de texto simples até planilhas do MS Excel. O perigo específico deste malware era que ele abria uma porta traseira no computador afetado, através da qual um usuário remoto, provavelmente o autor ou um grupo de hackers, poderia obter acesso e controle sobre o computador infectado. Essa brecha ajudou a baixar componentes adicionais ou spyware para roubar informações dos usuários. Ainda hoje, centenas de variantes e variedades deste vírus ainda circulam pela Internet.

Felizmente, a maioria deles consegue lidar com essas ameaças. A propósito, Smith foi acusado e recebeu pena de 20 meses de prisão. O nome desse verme virulento era apropriado, considerando que ele fazia vítimas infelizes. Este é um exemplo clássico de ataque distribuído de negação de serviço porque havia máquinas em todo o mundo agindo em uníssono para atacar um único recurso.

Esse golpe duplo ajudou os worms a começarem a trabalhar rapidamente na rede. Em segundo lugar, apareceu como um aplicativo de e-mail com um assunto benigno que dizia “Mail Delivery System” ou “Mail Transaction Error”. O assunto parecia inofensivo, e isso muitas vezes despertava a curiosidade do sujeito, o que inevitavelmente levava à descoberta do afeto. Isso naturalmente piorou o problema porque ajudou os worms a se espalharem pela Internet e a usarem a agenda de endereços da vítima para se alimentar.

13. SASSE (2004)

Escrito por um estudante alemão de 17 anos em 2004, Sasser foi outro worm de computador que afetou milhares de computadores. O Sasser não se espalhou por e-mail e não exigiu intervenção humana para infectar um computador. Ele usou o mesmo buraco que o Blaster - penetrou nos computadores através de uma vulnerabilidade no Windows 2000 e no Windows XP conhecida como RPC (Remote Procedure Call). Sasser infectou e desativou com sucesso milhares de redes de computadores em apenas alguns dias. Depois que o computador foi infectado, ele foi programado para se conectar à Internet para procurar outras pessoas máquinas vulneráveis para infectá-los também.

A destruição de vermes foi bastante generalizada. Por exemplo, a Universidade do Missouri teve de desligar os seus computadores da Internet para mitigar os efeitos do worm. Jashan acabou sendo capturado e considerado culpado. Considerando que o worm foi lançado no seu 18º aniversário, ele está fora de uso há muito tempo agências de aplicação da lei para conectar pontos.

A Tempestade de Tróia foi um evento cataclísmico que algumas pessoas nunca esquecerão. Usuários desavisados abrirão e-mails com assuntos inócuos, como. Todos os hosts infectados tornam-se zumbis ou bots que participam de uma enorme rede peer-to-peer de máquinas escravas.

14. MEU DOOM (2004)

O aumento repentino do tráfego da Internet devido à ação do MyDoom afetou até o funcionamento do mecanismo de busca Google, embora fosse apenas mais um malware para envio de mensagens em massa. Assim, o principal método de sua distribuição passou a ser, como seria de esperar, o e-mail. MyDoom também foi distribuído com sucesso na Internet através do software financiado pelo serviço de hospedagem de arquivos KaZaA. Sua primeira aparição no cenário da Internet ocorreu em 2004, e o resultado de “ovações” prolongadas de computadores infectados foi uma desaceleração de 10% nas velocidades de transferência de dados. O acesso a alguns sites foi limitado em 50%. Após a infecção, o worm de e-mail examinou todos os catálogos de endereços e listas de contatos do computador da vítima e se enviou para os endereços encontrados. Notou-se que durante os primeiros dias, cada décimo e-mail continha MyDoom. A propagação foi interrompida somente depois de um mês.

O aumento repentino do tráfego da Internet devido à ação do MyDoom afetou até o funcionamento do mecanismo de busca Google, embora fosse apenas mais um malware para envio de mensagens em massa. Assim, o principal método de sua distribuição passou a ser, como seria de esperar, o e-mail. MyDoom também foi distribuído com sucesso na Internet através do software financiado pelo serviço de hospedagem de arquivos KaZaA. Sua primeira aparição no cenário da Internet ocorreu em 2004, e o resultado de “ovações” prolongadas de computadores infectados foi uma desaceleração de 10% nas velocidades de transferência de dados. O acesso a alguns sites foi limitado em 50%. Após a infecção, o worm de e-mail examinou todos os catálogos de endereços e listas de contatos do computador da vítima e se enviou para os endereços encontrados. Notou-se que durante os primeiros dias, cada décimo e-mail continha MyDoom. A propagação foi interrompida somente depois de um mês.

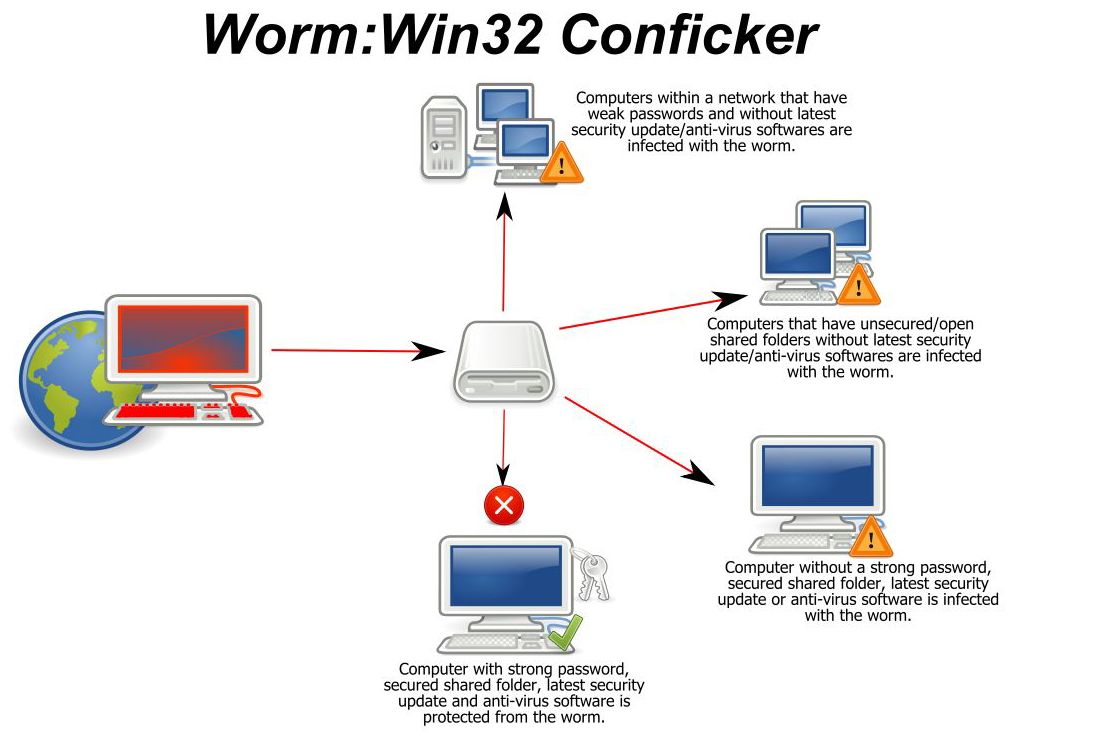

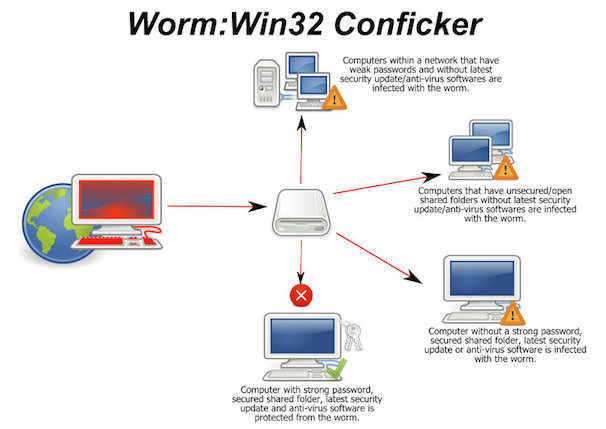

15. CONFICKER, também conhecido como DOWNUP, também conhecido como DOWNADUP, também conhecido como KIDO (2008)

O worm Conficker, que atacava computadores que executavam o sistema operacional Microsoft Windows, foi descoberto pela primeira vez em 2008. Foi o maior surto desde o vírus SQL Slammer de 2003. Para penetrar em um computador, o Conficker usou algumas vulnerabilidades do sistema operacional Windows e, para obter privilégios de administrador, selecionou a senha do administrador em um dicionário e conectou os computadores afetados em uma única rede local, pronta para executar quaisquer comandos e tarefas definidas pelo criador. do vírus. Esta rede consistia em mais de 8 milhões de computadores em 200 países. Foi extremamente difícil resistir à infecção, uma vez que o vírus utilizou uma série de tecnologias mais recentes para distribuição e introdução de software malicioso. A primeira variante do worm começou a infectar computadores em novembro de 2008, graças a uma vulnerabilidade conhecida no serviço de rede em máquinas que executam Windows 2000, Windows XP, Windows Vista, Windows Server 2003, Windows Server 2008 e Windows Server 2008 R2 Beta. Até mesmo o sistema operacional Windows 7 mais recente da época tinha uma vulnerabilidade semelhante; ele foi salvo da infecção em massa por seu lançamento tardio ao público em geral - em janeiro de 2009. Embora a Microsoft tenha lançado o conjunto correspondente de correções em 23 de outubro de 2008, eles simplesmente não tiveram tempo de instalar o patch em todos os computadores. Aproximadamente 30% de todos os PCs com sistema operacional Windows carregavam o vírus antes de janeiro de 2009. A segunda versão do worm apareceu na Internet em dezembro de 2008, já tinha a capacidade de se espalhar em redes locais através de recursos de redes públicas, o que se tornou um fator decisivo na velocidade de propagação do vírus. O número de computadores infectados em janeiro de 2009 é estimado em US$ 9 a 15 milhões. No total, são conhecidas cinco modificações do vírus, denominadas A, B, C, I e E, respectivamente. Todo nova opção teve novas estratégias de penetração e distribuição, atualizando-se automaticamente para uma versão mais “avançada”, carregando cada vez mais novos malwares no computador infectado e desativando uma série de serviços do sistema, como Atualização do Windows, Central de Segurança, Firewall, Sistema de Notificação de Erros.

O QUE FAZER?

O malware se esconde sob Vários tipos dados, alterando nomes e extensões, portanto, ao verificar seu computador com um antivírus, é recomendável ativar as opções “Todos os tipos de arquivo”. A Microsoft desenvolveu um utilitário especial para detectar e remover malware - Microsoft Software Removal Tool (MSRT). Após reinstalar o sistema operacional, é altamente recomendável instalar um conjunto completo das atualizações mais recentes para melhorar a segurança do sistema. A principal razão para os danos significativos que estes malwares informáticos causaram em todo o mundo é que a maioria das pessoas não tinha conhecimento da existência de tais ameaças e não estava protegida contra elas. Hoje, milhares e milhares de computadores na Internet permanecem infectados ou são infectados por vírus novos e antigos. Para evitar isso, é muito importante ter um bom programa antivírus e atualizar regularmente os bancos de dados antivírus. Outras medidas de segurança incluem o uso de um firewall e a atualização dos programas que você usa para acessar a Internet, incluindo clientes de e-mail, software de servidor e navegadores de Internet.

Outro dia, um círculo restrito de especialistas em segurança da informação celebrou um aniversário específico. O primeiro vírus de computador foi criado e desde então o mundo viu milhares de suas variações. E vale a pena falar separadamente sobre os mais famosos - o portal Digit.ru compilou os 11 principais programas de malware em toda a história da era da informática.

Em contato com

O pai do primeiro vírus de computador foi o estudante americano Fred Cohen, que, enquanto estudava na Universidade do Sul da Califórnia, escreveu um programa experimental para fins experimentais. Ao lançar o vírus no computador VAX, ele se convenceu de que sua criação se multiplicava de forma incrivelmente rápida e, dependendo das condições, poderia infectar todo o sistema em um período de 5 minutos a uma hora. Assustado, o aluno interrompeu o experimento – o calendário marcava 11 de novembro de 1983. E no ano seguinte, Fred Cohen escreveu um artigo científico sobre o assunto, definindo o próprio conceito de vírus de computador. E descreveu detalhadamente os mecanismos de infecção dos sistemas, prevendo exatamente como os programas maliciosos se espalhariam pelo planeta através das redes.

Em 1986 apareceu o primeiro vírus, criado com intenções maliciosas - veio do Paquistão e se chamava Brain. Naquela época, era um inimigo perigoso que, embora infectasse exclusivamente disquetes, era muito hábil em se esconder. Aliás, a “cura” apareceu apenas 2 anos depois, em 1988. Nessa altura, mais dois vírus, conhecidos como Lehigh e Jerusalém, já estavam activos - o primeiro estava desenfreado nas redes universitárias dos EUA, o segundo nas instituições científicas de Israel. Porém, após a criação das primeiras versões de antivírus, a situação se estabilizou um pouco e desde então a guerra no espaço da informação vem acontecendo com sucesso variável.

Segundo descrições enciclopédicas, vírus de computador é um tipo de programa que pode se auto-replicar, ou seja, criar cópias de si mesmo e se espalhar dessa forma. Via de regra, todos eles causam algum tipo de dano ao sistema infectado - destroem dados, substituem ou danificam arquivos arbitrários, podem causar falha no sistema operacional ou até mesmo danificar o hardware. E o mais desagradável é que através da moderna Internet de alta velocidade, o malware se espalha a uma velocidade incrível. Pelos cálculos, em apenas uma hora o vírus pode chegar a qualquer canto do planeta e ali infectar uma vítima descuidada.

1. “Brain”, 1986, o primeiro vírus do mundo

Já lendário, este “primogênito” é ideia de Amdjat e Basit Faroog Alvi, irmãos programadores do Paquistão que não estavam realmente tramando nada de ruim. O Brain foi criado como uma arma de retaliação contra piratas locais que roubavam o software criado pelos irmãos. Porém, como costuma acontecer, uma força perigosa se libertou e causou muitos danos: só nos Estados Unidos, cerca de 18 mil computadores foram infectados. Além do seu status pioneiro, esse malware também é interessante devido à sua qualidade de implementação relativamente alta. O vírus se espalha gravando seu corpo nos setores de inicialização dos disquetes. Se tentassem digitalizá-los, ele exibia, em vez do setor infectado, uma cópia neutra especialmente criada dele. Hoje, esses programas que tentam ocultar sua presença no sistema são chamados de “vírus furtivos” e são considerados mais perigosos que outros.

Já lendário, este “primogênito” é ideia de Amdjat e Basit Faroog Alvi, irmãos programadores do Paquistão que não estavam realmente tramando nada de ruim. O Brain foi criado como uma arma de retaliação contra piratas locais que roubavam o software criado pelos irmãos. Porém, como costuma acontecer, uma força perigosa se libertou e causou muitos danos: só nos Estados Unidos, cerca de 18 mil computadores foram infectados. Além do seu status pioneiro, esse malware também é interessante devido à sua qualidade de implementação relativamente alta. O vírus se espalha gravando seu corpo nos setores de inicialização dos disquetes. Se tentassem digitalizá-los, ele exibia, em vez do setor infectado, uma cópia neutra especialmente criada dele. Hoje, esses programas que tentam ocultar sua presença no sistema são chamados de “vírus furtivos” e são considerados mais perigosos que outros.

2. Jerusalém, 1988, discos rígidos formatados na sexta-feira 13

Criado em Israel e lançado em 13 de maio de 1988, o vírus Jerusalém assustou muitos usuários no Oriente Médio, na Europa e nos Estados Unidos. Simplesmente porque os antivírus eram uma novidade naquela época e ninguém sabia realmente como lidar com isso. Mas “Jerusalém” causou muitos danos; por exemplo, quando você tentou executar um arquivo infectado, ele foi imediatamente excluído. E se a chegada da sexta-feira coincidiu com a chegada do dia 13, o que não acontece tão raramente, o verdadeiro pânico começou nas redes universitárias e nos escritórios das grandes empresas - o malware simplesmente formatava os discos rígidos, apagando todos os dados indiscriminadamente.

Criado em Israel e lançado em 13 de maio de 1988, o vírus Jerusalém assustou muitos usuários no Oriente Médio, na Europa e nos Estados Unidos. Simplesmente porque os antivírus eram uma novidade naquela época e ninguém sabia realmente como lidar com isso. Mas “Jerusalém” causou muitos danos; por exemplo, quando você tentou executar um arquivo infectado, ele foi imediatamente excluído. E se a chegada da sexta-feira coincidiu com a chegada do dia 13, o que não acontece tão raramente, o verdadeiro pânico começou nas redes universitárias e nos escritórios das grandes empresas - o malware simplesmente formatava os discos rígidos, apagando todos os dados indiscriminadamente.

3. “Morris Worm”, 1988, “quebrou” toda a Internet daquela época

Vale a pena notar que em 1988 o tamanho da World Wide Web era muito menor do que hoje. E, portanto, não foi difícil para o verme Morris, de reprodução rápida e incontrolável, capturá-lo inteiramente em um curto período de tempo. Novembro de 1988 é lembrado como o mês em que um vírus paralisou toda a Internet, resultando em perdas diretas e indiretas totalizando US$ 96 milhões.

Vale a pena notar que em 1988 o tamanho da World Wide Web era muito menor do que hoje. E, portanto, não foi difícil para o verme Morris, de reprodução rápida e incontrolável, capturá-lo inteiramente em um curto período de tempo. Novembro de 1988 é lembrado como o mês em que um vírus paralisou toda a Internet, resultando em perdas diretas e indiretas totalizando US$ 96 milhões.

4. “Michelangelo”, 1992, é conhecido por ser o impulsionador do desenvolvimento de software antivírus

Um vírus relativamente inofensivo que penetrou através de disquetes nos setores de inicialização do PC, onde permaneceu inativo. E só no dia 6 de março (aniversário de Michelangelo) o malware se tornou ativo e apagou todos os dados do computador. Na realidade, o número de sistemas infectados não ultrapassou 10 mil, mas o mundo já tinha ouvido falar dos perigos dos vírus informáticos, por isso sucumbiu voluntariamente à propaganda dos desenvolvedores de programas antivírus. Como resultado, este último ganhou um bom dinheiro e constituiu uma excelente base para o futuro, enquanto o dano real causado por Michelangelo não foi particularmente grande.

Um vírus relativamente inofensivo que penetrou através de disquetes nos setores de inicialização do PC, onde permaneceu inativo. E só no dia 6 de março (aniversário de Michelangelo) o malware se tornou ativo e apagou todos os dados do computador. Na realidade, o número de sistemas infectados não ultrapassou 10 mil, mas o mundo já tinha ouvido falar dos perigos dos vírus informáticos, por isso sucumbiu voluntariamente à propaganda dos desenvolvedores de programas antivírus. Como resultado, este último ganhou um bom dinheiro e constituiu uma excelente base para o futuro, enquanto o dano real causado por Michelangelo não foi particularmente grande.

5. “Win95.CIH”, 1998, apagou BIOS e desativou até 500.000 computadores

Um vírus infame e muito perigoso desenvolvido por um certo estudante taiwanês, CIH são suas iniciais. Para penetrar nos computadores, ele utilizou todos os métodos, incluindo distribuição por e-mail, em mídias de armazenamento removíveis e simplesmente pela Internet. Ao mesmo tempo, escondeu-se com bastante habilidade entre os arquivos de outros programas e não se manifestou de forma alguma. A hora “X” foi 26 de abril, data do acidente de Chernobyl, pelo qual o vírus foi apelidado de “Chernobyl” na RuNet. O CIH despertado não apenas formatou os dados, mas também apagou o conteúdo do BIOS, causando danos físicos - após os quais o computador simplesmente não ligou.

“Chernobyl” foi mais desenfreado em abril de 1999; são conhecidos com segurança cerca de 300 mil computadores infectados, principalmente em países Ásia leste. Demorou vários anos para combater o vírus, esperando com medo a aproximação da data de 26 de abril. Segundo algumas estimativas, durante esse período conseguiu penetrar em mais de meio milhão de sistemas em todo o mundo.

6. Melissa, 1999, email com spam

Em 26 de março de 1999, o mundo ficou familiarizado com um ataque massivo aos serviços de e-mail. Tendo invadido outro computador, Melissa procurou arquivos do aplicativo MS Outlook e se enviou voluntariamente para os primeiros 50 destinatários da lista de contatos. A velocidade de propagação do malware revelou-se incrivelmente alta; em questão de dias, afetou as redes de muitas grandes empresas, incluindo gigantes de TI como Intel e Microsoft. A correspondência foi realizada em nome do proprietário do computador infectado, mas ele próprio não tinha ideia disso - para evitar o caos, muitas organizações tiveram que desligar completamente suas correspondências. O dano total causado por Melissa foi posteriormente estimado em US$ 100 milhões.

Em 26 de março de 1999, o mundo ficou familiarizado com um ataque massivo aos serviços de e-mail. Tendo invadido outro computador, Melissa procurou arquivos do aplicativo MS Outlook e se enviou voluntariamente para os primeiros 50 destinatários da lista de contatos. A velocidade de propagação do malware revelou-se incrivelmente alta; em questão de dias, afetou as redes de muitas grandes empresas, incluindo gigantes de TI como Intel e Microsoft. A correspondência foi realizada em nome do proprietário do computador infectado, mas ele próprio não tinha ideia disso - para evitar o caos, muitas organizações tiveram que desligar completamente suas correspondências. O dano total causado por Melissa foi posteriormente estimado em US$ 100 milhões.

7. “I Love You”, 2000, estrago colossal e motivo para pensar em psicologia

Também conhecido como “Loveletter”, “The Love Bug” ou simplesmente “romântico”, este vírus foi criado por atacantes sofisticados que exploraram fraquezas natureza humana. Poucos funcionários de escritório, ao receberem um e-mail com o texto “Eu te amo” e algum anexo, ficaram desconfiados e ativaram o antivírus. A maioria abriu imediatamente o arquivo anexo, liberando o monstro - posteriormente o “romântico” se comportou da mesma forma que sua antecessora Melissa.

Também conhecido como “Loveletter”, “The Love Bug” ou simplesmente “romântico”, este vírus foi criado por atacantes sofisticados que exploraram fraquezas natureza humana. Poucos funcionários de escritório, ao receberem um e-mail com o texto “Eu te amo” e algum anexo, ficaram desconfiados e ativaram o antivírus. A maioria abriu imediatamente o arquivo anexo, liberando o monstro - posteriormente o “romântico” se comportou da mesma forma que sua antecessora Melissa.

Além de infectar computadores muito rapidamente, “I Love You” também roubou senhas secretas, o que aumentou os danos causados. A especificidade do vírus permitiu que ele se espalhasse pelo mundo - o malware infectou até 10% de todos os computadores disponíveis no planeta naquela época. Por isso, muitos especialistas apelidaram-no, com razão, de “o mais prejudicial da história”. Na verdade, os danos ascenderam a cerca de 5,5 mil milhões de dólares.

8. “Nimda”, 2001, vírus com direitos de administrador

Desenvolvido na China, lançado na Internet em 18 de setembro de 2001, em apenas 22 minutos tornou-se o malware mais difundido na Internet. O Nimda foi projetado com muita competência e o princípio de seu funcionamento baseia-se no fato de que o vírus recebeu, em primeiro lugar, direitos de administrador nos computadores infectados, após o que não foi difícil para ele entrar em qualquer configuração. Na verdade, o nome “Nimda” é “admin”, mas foi escrito ao contrário e o vírus se comportou exatamente como um administrador de sistema que mudou para lado escuro força - não criou, mas destruiu sistemas de computador.

9. “My Doom”, 2004, líder em velocidade de infecção na Internet

Um vírus relativamente simples que gerou uma enorme quantidade de spam e obstruiu fisicamente os canais de transmissão de dados. Cada um dos computadores recém-infectados enviou ainda mais lixo de informações com códigos maliciosos, e o número de fontes de ameaças aumentou como uma avalanche. Também foi difícil impedir esta invasão porque o vírus bloqueou o acesso dos sistemas infectados aos sites dos desenvolvedores de software antivírus, bem como aos serviços de atualização da Microsoft. Além disso, no final, “My Doom” até lançou um ataque DDoS no site da própria empresa de Redmond.

10. Conficker, 2008, evasivo e muito perigoso

Um vírus muito insidioso escrito especificamente para operar no Microsoft Windows. Usando vulnerabilidades do sistema operacional, o Conficker permaneceu sem ser detectado pelos programas antivírus e a primeira coisa que fez foi bloquear o acesso às atualizações de seus bancos de dados. Em seguida, as atualizações do próprio sistema operacional foram desativadas, os nomes dos serviços foram alterados e o vírus foi registrado em diferentes cantos do sistema, tornando quase impossível encontrar e destruir todos os seus fragmentos. 12 milhões de computadores infectados no mundo e a glória de um dos malwares mais perigosos da história.

Um vírus muito insidioso escrito especificamente para operar no Microsoft Windows. Usando vulnerabilidades do sistema operacional, o Conficker permaneceu sem ser detectado pelos programas antivírus e a primeira coisa que fez foi bloquear o acesso às atualizações de seus bancos de dados. Em seguida, as atualizações do próprio sistema operacional foram desativadas, os nomes dos serviços foram alterados e o vírus foi registrado em diferentes cantos do sistema, tornando quase impossível encontrar e destruir todos os seus fragmentos. 12 milhões de computadores infectados no mundo e a glória de um dos malwares mais perigosos da história.

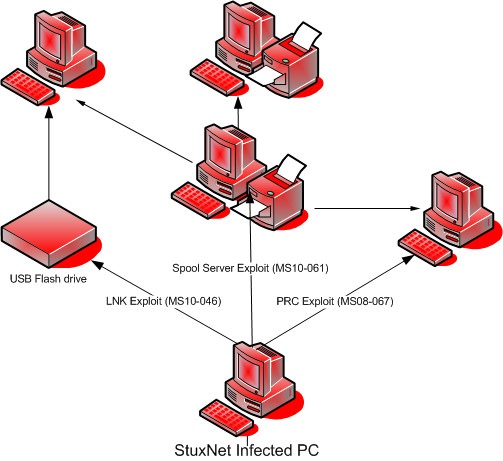

11. “Win32/Stuxnet”, 2010, o primeiro vírus criado para sistemas industriais

Descoberto pela primeira vez em 17 de junho de 2010 por Sergei Ulasen, especialista em segurança da informação da empresa bielorrussa VirusBlokAda, que hoje trabalha na Kaspersky Lab. Característica distintiva"Win32/Stuxnet" é que, embora tenha sido escrito para o sistema operacional Windows, esse worm infectou não apenas os PCs dos usuários, mas também os sistemas automatizados industriais. Este vírus tornou-se uma verdadeira sensação e levantou muitas questões, provocando vários escândalos a nível internacional.

Win32/Stuxnet pode detectar e interceptar fluxos de dados entre controladores Simatic S7 e estações de trabalho Simatic WinCC SCADA desenvolvidas pela Siemens. E não apenas ler os dados, mas substituir seus valores, introduzindo distorções no funcionamento dos sistemas automatizados. Eles são usados em indústrias, aeroportos, usinas de energia, etc. O vírus, na verdade, destina-se à sabotagem e espionagem e, se necessário, pode destruir facilmente o sistema infectado emitindo comandos obviamente impossíveis para determinados nós. Com base em uma série de características, foi classificado como malware de “combate”, ou seja, uma arma poderosa criada especialmente no interesse de alguém.

A versão mais popular diz que este foi o trabalho dos serviços de inteligência israelitas, que, com o apoio dos seus colegas americanos, queriam desferir um golpe na indústria nuclear do Irão desta forma. A evidência disso é apenas indireta, como a palavra “MYRTUS”, supostamente encontrada em algum lugar nas profundezas do código do worm. Ou a data ali descoberta: 9 de maio de 1979 - o dia da execução de Habib Elganyan, um industrial iraniano bastante influente e judeu de nacionalidade. Em seguida, foi publicado o livro “Confrontar e encobrir: as guerras secretas de Obama e o uso surpreendente do poder americano”, de autoria de David Sanger, jornalista dos Estados Unidos. Ele escreveu abertamente que o desenvolvimento e lançamento do Win32/Stuxnet faz parte de um programa secreto de estado americano “ jogos Olímpicos", dirigido contra o Irã.

O vírus Win32/Stuxnet é incrivelmente difícil de detectar porque usa certificados digitais legítimos emitidos pela Realtek e JMicron para se disfarçar. Além disso, o malware explora quatro vulnerabilidades no sistema operacional Windows de uma só vez, três das quais foram descobertas somente após sua descoberta. A quarta é uma “vulnerabilidade de dia zero” mais ou menos estudada, e o vírus se espalha através de drives flash - uma das mídias de armazenamento mais comuns do mundo.

Evgeniy Kaspersky: o tempo das soluções simples acabou

O chefe da empresa com o mesmo nome e um dos reconhecidos gurus russos em matéria de segurança da informação está convencido de que não adianta esperar um futuro brilhante. Pelo contrário, o grau de risco de ataque aumentará a cada ano, e o próximo método de penetração será uma ordem de grandeza mais sofisticado que o anterior. E ninguém no mundo da espionagem total, dos ataques altamente direcionados e abordagem integrada quebrar as barreiras protetoras não poderá se sentir invulnerável. Como usuários comuns e grandes corporações - o uso de malware é ditado não apenas pela sede de lucro, mas também por ambições políticas.

O chefe da empresa com o mesmo nome e um dos reconhecidos gurus russos em matéria de segurança da informação está convencido de que não adianta esperar um futuro brilhante. Pelo contrário, o grau de risco de ataque aumentará a cada ano, e o próximo método de penetração será uma ordem de grandeza mais sofisticado que o anterior. E ninguém no mundo da espionagem total, dos ataques altamente direcionados e abordagem integrada quebrar as barreiras protetoras não poderá se sentir invulnerável. Como usuários comuns e grandes corporações - o uso de malware é ditado não apenas pela sede de lucro, mas também por ambições políticas.

Sem saída? Por que, de acordo com a Kaspersky, que o desenvolve, o software antivírus profissional ainda ajuda a combater eficazmente a maior parte das ameaças. Só precisamos mudar o método de combate - se os hackers dominarem outras técnicas não padronizadas, então precisaremos de uma nova geração de armas para nos defendermos contra seus ataques. São extensos pacotes de software antivírus, desenvolvidos levando em consideração as especificidades de fazer negócios e usar sistemas de computador em uma determinada empresa. E é hora de descartar antivírus comuns, que podem ser comprados em disco em uma loja, para a lata de lixo da história - o tempo para soluções simples já passou.

Não por habilidade, mas por quantidade - qual é o principal perigo dos vírus modernos

Ainda existem alguns criadores de vírus profissionais reais, mas seu trabalho não é fácil de perceber tendo como pano de fundo a multidão de malware medíocre que inunda a Internet todos os dias. Anteriormente, diz Sergey Komarov, chefe do departamento de desenvolvimento de software antivírus da Doctor Web, tudo era muito mais interessante. Cada novo vírus era uma obra de arte; lidar com ele era considerado uma honra; era uma batalha de intelectos. E o artesanato moderno é primitivo, neutralizá-lo é fácil, mas o problema é que existem muitos vírus. Infelizmente, é impossível criar algum tipo de proteção universal contra tudo ao mesmo tempo, e os desenvolvedores de software antivírus não são capazes de lançar uma “cura” para cada novo worm ou Trojan na mesma velocidade com que aparecem.

Ainda existem alguns criadores de vírus profissionais reais, mas seu trabalho não é fácil de perceber tendo como pano de fundo a multidão de malware medíocre que inunda a Internet todos os dias. Anteriormente, diz Sergey Komarov, chefe do departamento de desenvolvimento de software antivírus da Doctor Web, tudo era muito mais interessante. Cada novo vírus era uma obra de arte; lidar com ele era considerado uma honra; era uma batalha de intelectos. E o artesanato moderno é primitivo, neutralizá-lo é fácil, mas o problema é que existem muitos vírus. Infelizmente, é impossível criar algum tipo de proteção universal contra tudo ao mesmo tempo, e os desenvolvedores de software antivírus não são capazes de lançar uma “cura” para cada novo worm ou Trojan na mesma velocidade com que aparecem.

Deve-se entender que, no passado, os vírus foram criados por hackers entusiasmados por “amor à arte” ou por profissionais experientes contratados por grandes clientes. E hoje, o malware é vendido quase abertamente na Internet e cai nas mãos de golpistas comuns. Seu objetivo é enganar o máximo possível mais pessoas, usando todas as suas forças para atrair informações valiosas, números de contas e senhas e forçá-los a transferir pelo menos alguns copeques para um manequim. Como último recurso, você pode simplesmente enviar spam e “ganhar” com isso como intermediário. Não existem princípios morais, apenas sede de lucro, e se não der certo agora, amanhã as tentativas continuarão, mas com um novo vírus. Nem todos os usuários estão cientes dos aspectos básicos da segurança da informação - é de se admirar que softwares maliciosos invariavelmente encontrem novas vítimas?