Pobierz prezentacje na temat kryminalistyki. Ogólne postanowienia taktyki kryminalistycznej

- 1. Informatyka śledcza Balashov V.Yu. Charkowski Instytut Ekspertyzy Sądowej im. Zaszczycony prof. SM. Bokariusa

- 2. Cyberprzestępczość Oszustwo (art. 190 kk) Naruszenie praw autorskich (art. 176 kk) Nielegalne działania z dokumentami poprzez dostęp do rachunków bankowych (art. 200 kk) Uchylanie się od płacenia podatków (art. 212 kk) Kodeks) Pornografia (art. 301 Kodeksu karnego) Naruszenie różnego rodzaju tajemnic (art. 231 Kodeksu Ukrainy)

- 3. Nowe rodzaje przestępstw Sekcja XVI KKU ZLOCHINI U SHERE VIKORISTANNYA MASZYNY ELEKTRONICZNE (COMP „YUTERIV”), SYSTEMY I KOMPUTER „YUTERNIKH MEREZH I MEREZH ELECTROZV”YAZKU

- Art. 361. Nieuprawniona ingerencja w działanie systemów i sieci komputerowych, która doprowadziła do: - Wycieku; -Strata; -Podróbka; -Blokowanie informacji; -Zakłócenie procesu przetwarzania informacji; - Naruszenie ustalonej kolejności trasowania

- 5. Karze grzywny od 600 do 1000 niepodlegających opodatkowaniu minimów albo ograniczenia wolności do lat 3 z konfiskatą oprogramowania i sprzętu komputerowego, z którym popełniono przestępstwo. Powtarzające się naruszenie lub w grupie osób: kara pozbawienia wolności od 3 do 6 lat.

- 6. 361-1 - złośliwe oprogramowanie Tworzenie w celu: użytkowania, dystrybucji lub sprzedaży albo dystrybucji i sprzedaży szkodliwego oprogramowania lub sprzętu komputerowego przeznaczonego do nieuprawnionej ingerencji w działanie systemów i sieci komputerowych.

- 7. Podlega karze - grzywny w wysokości od 500 do 1000 niepodlegających opodatkowaniu minimalnych stawek, - pracy poprawczej do lat 2, - pozbawienia wolności do lat 2 z konfiskatą wypracowanych lub sprzedanych środków. Wielokrotnie lub w grupie osób: kara pozbawienia wolności do lat 5

- Artykuł 361-2 Nieuprawniona sprzedaż lub dystrybucja informacji zastrzeżonych przechowywanych w formie elektronicznej.

- 9.

- Art. 362. Nieuprawnione działania na informacjach o ograniczonym dostępie przechowywanych w formie elektronicznej, dokonane przez osobę mającą prawo dostępu do tych informacji.

- 11. Przerabianie, niszczenie lub blokowanie podlega karze: grzywny w wysokości od 600 do 100 niepodlegających opodatkowaniu minimalnych stawek lub pracy naprawczej do dwóch lat z konfiskatą oprogramowania lub sprzętu komputerowego, z którym popełnione zostały czyny. Przechwytywanie lub kopiowanie, które doprowadziło do wycieku: kara pozbawienia wolności do lat trzech z pozbawieniem prawa do zajmowania określonych stanowisk w tym samym okresie oraz konfiskatą oprogramowania lub sprzętu komputerowego, za pomocą którego popełniono czyny.

- Art. 363. Naruszenie zasad funkcjonowania systemów informatycznych i telekomunikacyjnych oraz zasad ochrony informacji w nich przechowywanych, które spowodowało znaczną szkodę.

- 13. Grozi kara od 500 do 1000 niepodlegających opodatkowaniu stawek minimalnych lub pozbawienia wolności do lat 3 z pozbawieniem prawa do zajmowania określonych stanowisk lub wykonywania określonej działalności przez ten sam okres.

- Art. 363 - Spam Zamierzone rozpowszechnianie wiadomości telekomunikacyjnych, dokonywane bez uprzedniej zgody odbiorców, prowadzące do zakłócenia lub zakończenia działania systemu lub sieci komputerowej.

- 15. Kara grzywny od 500 do 1000 niepodlegających opodatkowaniu stawek minimalnych lub ograniczenie wolności do lat 3. Powtarzalnie lub w grupie osób: Ograniczenie albo kara pozbawienia wolności do lat 5

- 16. Kto szuka Służby Bezpieczeństwa Ukrainy Biuro ds. Zwalczania Cyberprzestępczości Ministerstwa Spraw Wewnętrznych Ukrainy CERT-UA Ukraińskie Państwowe Centrum Częstotliwości Radiowych

- 17. Kto analizuje Wyspecjalizowane instytucje kryminalistyczne Ministerstwa Sprawiedliwości Ukrainy Instytut Technologii Specjalnych i Ekspertyzy Kryminalistycznej SBU Centra kryminalistyczne Ministerstwa Spraw Wewnętrznych Ukrainy Eksperci nie pracujący w wyspecjalizowanych strukturach i prywatni specjaliści

- 18. Jak wyszukiwać - Odbieranie danych od dostawców - Odbieranie informacji z mediów na serwerach hostingowych - Interakcje społeczne - Nadzór - Podsłuchy

- 19. Czego szukają - Znaki identyfikacyjne sprzętu - Obecność w mediach informacji wskazujących na zaangażowanie - Łańcuch sekwencji zdarzeń związanych z incydentem - Artefakty wskazujące na jakiekolwiek zdarzenia

- 20. Wideo i dźwięk Identyfikacja osoby poprzez mowę ustną lub pisemną Ustalenie obecności lub braku montażu w nagraniach Ustalenie liczby osób biorących udział w rozmowie

- 21. PRZYKŁADY Z ŻYCIA

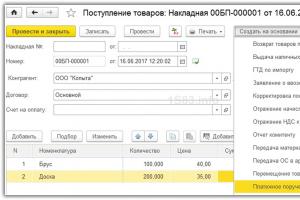

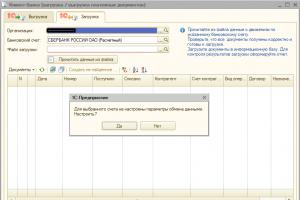

- 22. Incydent nr 1, 2011. Firma dowiedziała się o wycieku wewnętrznych informacji korporacyjnych, które zostały przesłane na firmowe konto e-mail.

- 23. Działania 1. Przejęcie serwera pocztowego i przekazanie go do badań. 2. Wykrycie przyczyny wycieku. 3. Ustalenie położenia geograficznego sprzętu atakującego. 4. Identyfikacja osoby będącej właścicielem sprzętu. 5. Identyfikacja atakującego. 6. Analiza informacji zawartych na nośnikach sprzętowych. 7. Dowód winy atakującego na podstawie informacji znajdujących się na jego komputerze.

- 24. Wynik: Skazanie z art. 361

- 25. Incydent nr 2, 2011 Urządzenia mobilne. Nieletni chłopiec zrobił kilka zdjęć swoich genitaliów aparatem w telefonie komórkowym i wysłał je w wiadomości MMS.

- 26. Problem Czy był to telefon komórkowy, na którym robiono zdjęcia? Kiedy wykonano zdjęcia? Czy zdjęcia zostały wysłane? Czy na sfotografowanym narządzie znajdują się jakieś cechy identyfikacyjne?)

- 27. Działania Ustalanie pochodzenia migawek: znaczniki czasu systemu plików; Metadane w Exif; Wyjątkowość matrycy aparatu; Sposób i kolejność nazywania obrazków.

- 28. Ustalenie wysyłki snapshotów: analiza wysłanych wiadomości (w tym usuniętych) z późniejszym potwierdzeniem transmisji wiadomości przez operatora z wykorzystaniem logów operatora komórkowego.

- 29. Wynik Pochodzenie fotografii zostało ustalone z dokładnością unikalnego urządzenia w oparciu o połączenie wyłącznie cyfrowych dowodów.

- 30. Incydent nr 3, 2013. W dużej firmie handlowej pewnego razu przestała działać cała infrastruktura sieciowa. Na głównym serwerze dane zostały prawie całkowicie zniszczone. Praca ponad 100-osobowej załogi zostaje sparaliżowana.

- 31. Cele dochodzenia 1. Ustalenie powodu zniszczenia danych; 2. Ustalenie tożsamości atakującego, który dopuścił się zniszczenia; 3.Udowodnij winę napastnika i wymierz sprawiedliwość.

- 32. Dane początkowe Na dysku twardym zainstalowany był system operacyjny typu UNIX, który realizował routing pomiędzy siecią wewnętrzną a Internetem. Infrastruktura obejmowała maszynę wirtualną, która pełniła funkcję serwera telefonii IP. Zalogowanie się do maszyny wirtualnej możliwe jest dopiero po pomyślnym uwierzytelnieniu na serwerze fizycznym (routerze).

1 Przepisy ogólne taktyki kryminalistycznej Pytania wykładowe: 1. Pojęcie, istota i treść taktyki kryminalistycznej 1. Pojęcie, istota i treść taktyki kryminalistycznej 2. Doktryna wersji kryminalistycznej Prowadzący: profesor nadzwyczajny Michajłow Michaił Anatoliewicz

3 Sekcja 24. ORAZ TEST HANDLOWY dla trzeciej i czwartej części kursu (30 pytań) Zasoby do nauki na odległość Sekcja: Nauki prawne Kierunek: Kryminalistyka Tymczasowy pseudonim: Tymczasowe hasło: Słowo kodowe:

4 STRUKTURA TAKTYKI KRYMINALNEJ CZĘŚĆ OGÓLNA Doktryna wersji kryminalistycznej Planowanie śledztwa (rozważymy później) Interakcja badacza z innymi służbami Postanowienia ogólne Środki organizacyjne i techniczne Wykorzystanie danych operacyjnych w dochodzeniu Zalecenia dotyczące wykorzystania środków technicznych i technicznych narzędzia kryminalistyczne Zalecenia dotyczące korzystania ze specjalistycznej wiedzy i pomocy specjalistów Zalecenia dotyczące korzystania z pomocy społeczeństwu CZĘŚĆ SPECJALNA TAKTYKA INDYWIDUALNYCH DZIAŁAŃ ŚLEDCZYCH TAKTYKA PRZESŁUCHANIA TAKTYKA PRZESZUKIWANIA ITP. PRIEM

6 Warunki stosowania technik taktycznych w walce z przestępczością: legalność legalność dopuszczalność dopuszczalność ważność naukowa ważność naukowa ważność praktyczna ważność praktyczna dostępność dostępność etyka REKOM

7 Rekomendacja taktyczna - reprezentuje naukowo i sprawdzoną w praktyce poradę dotyczącą wyboru technik taktycznych do osiągnięcia określonego celu; reprezentuje naukową i sprawdzoną w praktyce poradę dotyczącą wyboru technik taktycznych do osiągnięcia określonego celu KOMBI

8 Kombinacja taktyczna – określona kombinacja technik taktycznych lub działań dochodzeniowych i innych środków w celu rozwiązania konkretnego problemu dochodzeniowego i określona przez sytuację dochodzeniową – określona kombinacja technik taktycznych lub działań dochodzeniowych i innych środków w celu rozwiązania konkretnego problemu dochodzeniowego problemu i zdeterminowany sytuacją dochodzeniową REKOM

9 Operacja taktyczna - system działań dochodzeniowych, organizacyjnych poszukiwań operacyjnych i innych środków przeprowadzanych w celu rozwiązania tego lub innego konkretnego zadania dochodzenia - system działań dochodzeniowych, organizacyjnych poszukiwań operacyjnych i innych środków przeprowadzanych w celu rozwiązania tego lub innego szczególne zadanie dochodzenia SVJAZ

10 Związek taktyki kryminalistycznej z innymi naukami: metodologia kryminalistyczna metodologia kryminalistyczna prawo karne prawo karne proces karny proces karny nauka o zarządzaniu (dział „naukowa organizacja pracy badacza”) nauka o zarządzaniu (dział „naukowa organizacja pracy badacza”) ORD ORD psychologia prawna psychologia prawna etyka i logika etyka i logika 2.VERS

12 Główne typy wersji kryminalistycznych: Według przedmiotu nominacji: Śledcze (w odmianie - śledcze); Śledczy (jako rodzaj - śledczy); Wyszukiwanie operacyjne; Wyszukiwanie operacyjne; Sądowy; Sądowy; Ekspert. Ekspert. ESCHO VIDY

15 Dwie metody, które są w pełni dopuszczalne w procesie przedstawiania wersji: 1. Metoda refleksji (od późnego łacińskiego reflexio – zawracanie) – badacz przyjmuje pozycję przestępcy i z tej pozycji rozważa cały przebieg przestępstwa przestępczości, zacieranie jej śladów i inne metody ewentualnego przeciwdziałania. śledczy zajmuje pozycję przestępcy i z tej pozycji rozważa cały przebieg przestępstwa, zatarcie jego śladów i inne sposoby ewentualnego przeciwdziałania. PŁODZIKI

17 2. Burza mózgów jest POWSZECHNIE stosowana do generowania pomysłów z dziedzin nauk podstawowych i technicznych. VOPR VERS

18 Co się stało? Co się stało? Kiedy kiedy? Gdzie gdzie? Z jakimi narzędziami? Z jakimi narzędziami? W jaki sposób? Jak zachowali się przestępcy na miejscu zdarzenia? Jak przestępcy zachowali się na miejscu zdarzenia? Co zniknęło, a co pojawiło się na miejscu zdarzenia, co zniknęło, a co pojawiło się na miejscu zdarzenia? Jak przestępcy podeszli do miejsca zdarzenia i jak z niego uciekli?Jak przestępcy podeszli do miejsca zdarzenia i jak z niego uciekli? Jakie są motywy i cele przestępców Jakie są motywy i cele przestępców? Jakie są przyczyny i warunki popełnienia przestępstwa Jakie są przyczyny i warunki popełnienia przestępstwa? Ilu było przestępców Ilu było przestępców? Kto popełnił przestępstwo? Kto popełnił przestępstwo? Kto mógł być świadkiem zbrodni? Kto mógł być świadkiem zbrodni? Kto jest zainteresowany wystąpieniem skutku kryminalnego? Kto jest zainteresowany wystąpieniem skutku kryminalnego? Co może ułatwić, a co utrudnić rozwiązanie przestępstwa Co może ułatwić, a co utrudnić rozwiązanie przestępstwa? TRADYCYJNE ZAGADNIENIA W ZAAWANSOWANYCH WERSJACH ODINOCH

21 Po trzecie, wersje konstruowane na konkretne okoliczności nie powinny być sprzeczne z wersją ogólną. Po czwarte, zaproponowana wersja powinna przewidywać możliwość ich sprawdzenia śledczego. Po czwarte, zaproponowana wersja powinna przewidywać możliwość ich sprawdzenia śledczego I ESCHO

22 I wreszcie, po piąte, wersje muszą być jasno sformułowane i mieć formę twierdzącą: np. „morderstwo zostało popełnione w domu zabójcy”, „morderstwo popełnił skarżący Pedczenko”, „sytuacja kradzieży jest właściwie inscenizacja”. Żadnych „prawdopodobnie”, „najprawdopodobniej”, „najprawdopodobniej” itp. Tylko w ten sposób możemy wyciągnąć jakiekolwiek jednoznaczne wnioski. ITOG

24 Dziękuję za uwagę Jestem gotowy odpowiedzieć na Państwa pytania Michajłow M.A

Slajd 1

KRYMINALISTYKA: „Przedmiot, system, metody i znaczenie dla działalności przyszłych prawników” Wykład dla studentów II roku Prowadzący: Kandydat nauk prawnych, starszy wykładowca katedry postępowania karnego i kryminologii Kramarenko V.P.Slajd 2

Czy prawnik to specjalność? - NIE!!! PRAWNIK TO SPOSÓB NA ŻYCIE!!! „To prawie niemożliwe, aby umysł ludzki pojął taką zagadkę, której odpowiednio ukierunkowany umysł innego człowieka nie byłby w stanie rozwiązać.” Edgar Allan Poe

Czy prawnik to specjalność? - NIE!!! PRAWNIK TO SPOSÓB NA ŻYCIE!!! „To prawie niemożliwe, aby umysł ludzki pojął taką zagadkę, której odpowiednio ukierunkowany umysł innego człowieka nie byłby w stanie rozwiązać.” Edgar Allan Poe

Slajd 3

PLAN WYKŁADU: 1. Historia rozwoju kryminologii. 2. Przedmiot, przedmiot, system, zadania kryminologii i jej powiązania z innymi naukami. 3. Metody poznania stosowane w kryminologii. 4. Symulacja w śledztwie kryminalnym. Zapobieganie i prognozowanie.

PLAN WYKŁADU: 1. Historia rozwoju kryminologii. 2. Przedmiot, przedmiot, system, zadania kryminologii i jej powiązania z innymi naukami. 3. Metody poznania stosowane w kryminologii. 4. Symulacja w śledztwie kryminalnym. Zapobieganie i prognozowanie.

Slajd 4

1. Historia rozwoju kryminologii. FORENSICS pomaga przeniknąć zasłonę tajemnicy, która skrywa zbrodnię i przestępcę. „Jeśli ukryjesz prawdę i zakopesz ją w ziemi, na pewno urośnie i nabierze takiej siły, że pewnego dnia, gdy wybuchnie, zmiecie wszystko na swojej drodze.” Emile Zola.

1. Historia rozwoju kryminologii. FORENSICS pomaga przeniknąć zasłonę tajemnicy, która skrywa zbrodnię i przestępcę. „Jeśli ukryjesz prawdę i zakopesz ją w ziemi, na pewno urośnie i nabierze takiej siły, że pewnego dnia, gdy wybuchnie, zmiecie wszystko na swojej drodze.” Emile Zola.

Slajd 5

Termin „KRYMINALISTYKA” pochodzi od łacińskiego słowa: „C R I M I N A L I S” – kryminalny (odnoszący się do przestępstwa), został wprowadzony do użytku przez austriackiego naukowca Hansa Grossa. W 1893 roku opublikował „Podręcznik badacza jako system nauk sądowych”

Termin „KRYMINALISTYKA” pochodzi od łacińskiego słowa: „C R I M I N A L I S” – kryminalny (odnoszący się do przestępstwa), został wprowadzony do użytku przez austriackiego naukowca Hansa Grossa. W 1893 roku opublikował „Podręcznik badacza jako system nauk sądowych”

Slajd 6

Alphonse Bertillon, który od 1879 r. pracował w prefekturze paryskiej, proponował dokonywanie pomiarów ciała przestępców. Pomiary zapisano na kartach i wykorzystano do dalszej indywidualizacji ich osobowości. Metodę tę zwykle nazywa się antropometryczną. Obecnie z metody A. Bertillona zachował się jedynie opis wyglądu osoby według zasad portretu werbalnego i jest szeroko stosowany w praktyce śledczej.

Alphonse Bertillon, który od 1879 r. pracował w prefekturze paryskiej, proponował dokonywanie pomiarów ciała przestępców. Pomiary zapisano na kartach i wykorzystano do dalszej indywidualizacji ich osobowości. Metodę tę zwykle nazywa się antropometryczną. Obecnie z metody A. Bertillona zachował się jedynie opis wyglądu osoby według zasad portretu werbalnego i jest szeroko stosowany w praktyce śledczej.

Slajd 7

Slajd 8

W 1892 roku Anglik Francis Galton w swojej monografii dotyczącej odcisków palców „Odciski palców” podsumowuje badania w tej dziedzinie i podaje podstawowe zasady dermatoglifów (stałość wzorów palców przez całe życie, ścisła indywidualność i prosta możliwość podziału na trzy typy - łuki (łuki), pętle, loki)

W 1892 roku Anglik Francis Galton w swojej monografii dotyczącej odcisków palców „Odciski palców” podsumowuje badania w tej dziedzinie i podaje podstawowe zasady dermatoglifów (stałość wzorów palców przez całe życie, ścisła indywidualność i prosta możliwość podziału na trzy typy - łuki (łuki), pętle, loki)

Slajd 9

Slajd 10

Slajd 11

Historycznie rzecz biorąc, kryminologia rozwijała się w oparciu o uogólnienie praktyki śledczej i aktywne wykorzystanie wiedzy przyrodniczej i technicznej w celu rozwiązywania, ścigania i zapobiegania przestępstwom.

Historycznie rzecz biorąc, kryminologia rozwijała się w oparciu o uogólnienie praktyki śledczej i aktywne wykorzystanie wiedzy przyrodniczej i technicznej w celu rozwiązywania, ścigania i zapobiegania przestępstwom.

Slajd 12

Pytanie 2. Przedmiot, cel, zadania, przedmiot, system kryminalistyki i jej związek z innymi naukami. Przedmiot każdej nauki, w tym kryminologii, wyznacza się poprzez wskazanie wzorców rzeczywistości obiektywnej, którymi zajmuje się konkretna nauka. Rozwój kryminalistyki w XIX i XX wieku. wskazuje, że badała metody popełniania przestępstw i opracowywała taktykę ich dochodzenia.

Pytanie 2. Przedmiot, cel, zadania, przedmiot, system kryminalistyki i jej związek z innymi naukami. Przedmiot każdej nauki, w tym kryminologii, wyznacza się poprzez wskazanie wzorców rzeczywistości obiektywnej, którymi zajmuje się konkretna nauka. Rozwój kryminalistyki w XIX i XX wieku. wskazuje, że badała metody popełniania przestępstw i opracowywała taktykę ich dochodzenia.

Slajd 13

W kryminalistyce do dziś nie ma jedności w określeniu jej przedmiotu. Aby jednak dać ogólny obraz debaty, warto wspomnieć nazwiska naukowców, którzy wnieśli swój wkład w tę dziedzinę. 1893 – Hans Gross; 1915 – Tregubow Siergiej Nikołajewicz; 1921 – Manns Herbert Julianowicz; 1925 – Jakimow Nikołaj Iwanowicz; 1936 – Zitser Emelyan Usherovich; 1938 – Golarka Borys Matwiejewicz; 1949 – Potapow Siergiej Michajłowicz; 1950 – Winberg Abram Iljicz; 1951 – Tarasow-Rodionow Piotr Ignatiewicz; 1956 – Mitrichev Stepan Pietrowicz; 1962 – Wasiliew Aleksander Nikołajewicz; Belkin Rafail Samuilovich, który w latach 1967-2001 aktywnie analizował i przedstawiał swoją wizję przedmiotu kryminologii; 1977 – Kryłow Iwan Filippowicz; 1980 – Matusowski Grigorij Abramowicz, Pantelejew Ilja Fiodorowicz, Obrazcow Wiktor Aleksandrowicz; 1990 – 2013 – Selivanov Nikolay Alekseevich, Yablokov Nikolay Pavlovich, Koldin Valentin Yakovlevich, Zuev Evgeny Ivanovich i inni.

W kryminalistyce do dziś nie ma jedności w określeniu jej przedmiotu. Aby jednak dać ogólny obraz debaty, warto wspomnieć nazwiska naukowców, którzy wnieśli swój wkład w tę dziedzinę. 1893 – Hans Gross; 1915 – Tregubow Siergiej Nikołajewicz; 1921 – Manns Herbert Julianowicz; 1925 – Jakimow Nikołaj Iwanowicz; 1936 – Zitser Emelyan Usherovich; 1938 – Golarka Borys Matwiejewicz; 1949 – Potapow Siergiej Michajłowicz; 1950 – Winberg Abram Iljicz; 1951 – Tarasow-Rodionow Piotr Ignatiewicz; 1956 – Mitrichev Stepan Pietrowicz; 1962 – Wasiliew Aleksander Nikołajewicz; Belkin Rafail Samuilovich, który w latach 1967-2001 aktywnie analizował i przedstawiał swoją wizję przedmiotu kryminologii; 1977 – Kryłow Iwan Filippowicz; 1980 – Matusowski Grigorij Abramowicz, Pantelejew Ilja Fiodorowicz, Obrazcow Wiktor Aleksandrowicz; 1990 – 2013 – Selivanov Nikolay Alekseevich, Yablokov Nikolay Pavlovich, Koldin Valentin Yakovlevich, Zuev Evgeny Ivanovich i inni.

Slajd 14

Dziś przedmiotem kryminologii według R.S. Belkin definiuje ją następująco: Nauki kryminalistyczne to nauka o prawach mechanizmu przestępstwa, powstawaniu informacji o przestępstwie i jego uczestnikach, gromadzeniu, badaniu, ocenie i wykorzystaniu materiału dowodowego oraz specjalnych środkach i metodach badań kryminalistycznych i zapobiegania przestępczości w oparciu o znajomość tych przepisów.

Dziś przedmiotem kryminologii według R.S. Belkin definiuje ją następująco: Nauki kryminalistyczne to nauka o prawach mechanizmu przestępstwa, powstawaniu informacji o przestępstwie i jego uczestnikach, gromadzeniu, badaniu, ocenie i wykorzystaniu materiału dowodowego oraz specjalnych środkach i metodach badań kryminalistycznych i zapobiegania przestępczości w oparciu o znajomość tych przepisów.

Slajd 15

Celem kryminologii jest zapewnienie procesów wykrywania, dochodzenia i zapobiegania przestępstwom.

Celem kryminologii jest zapewnienie procesów wykrywania, dochodzenia i zapobiegania przestępstwom.

Slajd 16

Główne zadania kryminalistyki: opracowywanie nowych i doskonalenie istniejących środków technicznych, organizacyjnych, taktycznych i metod pracy z dowodami

Główne zadania kryminalistyki: opracowywanie nowych i doskonalenie istniejących środków technicznych, organizacyjnych, taktycznych i metod pracy z dowodami

Slajd 17

Do szczególnych zadań kryminalistyki należy: 1. Dalsze poznanie i badanie pewnej grupy obiektywnych wzorców tkwiących w mechanizmach popełnienia czynu niezgodnego z prawem, powstawaniu, gromadzeniu i wykorzystywaniu informacji (dowodów) jako warunku niezbędnego do rozwoju teoretyczne podstawy nauki i zwiększenie skuteczności jej zaleceń w praktyce. 2. Rozwój i doskonalenie narzędzi technicznych i kryminalistycznych, taktyk i zaleceń metodologicznych gromadzenia, badania i wykorzystywania dowodów. 3. Opracowanie i doskonalenie podstaw organizacyjnych, taktycznych i metodologicznych postępowania przygotowawczego i próbnego.

Do szczególnych zadań kryminalistyki należy: 1. Dalsze poznanie i badanie pewnej grupy obiektywnych wzorców tkwiących w mechanizmach popełnienia czynu niezgodnego z prawem, powstawaniu, gromadzeniu i wykorzystywaniu informacji (dowodów) jako warunku niezbędnego do rozwoju teoretyczne podstawy nauki i zwiększenie skuteczności jej zaleceń w praktyce. 2. Rozwój i doskonalenie narzędzi technicznych i kryminalistycznych, taktyk i zaleceń metodologicznych gromadzenia, badania i wykorzystywania dowodów. 3. Opracowanie i doskonalenie podstaw organizacyjnych, taktycznych i metodologicznych postępowania przygotowawczego i próbnego.

Slajd 18

4. Opracowywanie nowych i doskonalenie narzędzi, technik i metod kryminalistycznych w zakresie zapobiegania przestępczości. 5. Wykorzystywanie pozytywnych doświadczeń zgromadzonych za granicą i aktywne wprowadzanie ich do praktycznych działań w rozwiązywaniu przestępstw. 6. Rozwój technik i metod badania postępowania przestępcy w sytuacji pokryminalnej. Obecnie problem ten nie jest dostatecznie rozwinięty. Jej badania kończą się głównie na poziomie badania sposobu zatajenia przestępstwa i jego śladów, stosowanych narzędzi, a także mienia uzyskanego drogą przestępczą.

4. Opracowywanie nowych i doskonalenie narzędzi, technik i metod kryminalistycznych w zakresie zapobiegania przestępczości. 5. Wykorzystywanie pozytywnych doświadczeń zgromadzonych za granicą i aktywne wprowadzanie ich do praktycznych działań w rozwiązywaniu przestępstw. 6. Rozwój technik i metod badania postępowania przestępcy w sytuacji pokryminalnej. Obecnie problem ten nie jest dostatecznie rozwinięty. Jej badania kończą się głównie na poziomie badania sposobu zatajenia przestępstwa i jego śladów, stosowanych narzędzi, a także mienia uzyskanego drogą przestępczą.

Slajd 19

W kryminologii tradycyjnie wyróżnia się dwa przedmioty wiedzy – działalność przestępczą i działalność kryminalistyczną. Działalność przestępcza – obejmuje wszystkie rodzaje i grupy przestępstw przewidziane prawem. Struktura działalności przestępczej zawiera takie elementy, jak: informacje o przestępcy (cechy fizjologiczne, psychologiczne); o przedmiocie przestępstwa (ofiara); cel i motyw, metody i środki przestępstwa, okoliczności popełnienia przestępstwa, skutek czynu zabronionego.

W kryminologii tradycyjnie wyróżnia się dwa przedmioty wiedzy – działalność przestępczą i działalność kryminalistyczną. Działalność przestępcza – obejmuje wszystkie rodzaje i grupy przestępstw przewidziane prawem. Struktura działalności przestępczej zawiera takie elementy, jak: informacje o przestępcy (cechy fizjologiczne, psychologiczne); o przedmiocie przestępstwa (ofiara); cel i motyw, metody i środki przestępstwa, okoliczności popełnienia przestępstwa, skutek czynu zabronionego.

Slajd 20

Działalność kryminalistyczną (drugi przedmiot kryminalistyki) rozpatrywana jest w następujących aspektach: specjalne techniki stosowania narzędzi, materiałów, sprzętu i technologii kryminalistycznych. planowanie organizacji śledztwa i taktyka czynności dochodzeniowych oraz techniki taktyczne stosowane w tym przypadku metodyka prowadzenia dochodzeń w sprawie określonych rodzajów przestępstw

Działalność kryminalistyczną (drugi przedmiot kryminalistyki) rozpatrywana jest w następujących aspektach: specjalne techniki stosowania narzędzi, materiałów, sprzętu i technologii kryminalistycznych. planowanie organizacji śledztwa i taktyka czynności dochodzeniowych oraz techniki taktyczne stosowane w tym przypadku metodyka prowadzenia dochodzeń w sprawie określonych rodzajów przestępstw

Slajd 21

Nauka kryminologia składa się z 4 głównych działów: 1. Ogólna teoria kryminologii to system jej pojęć teoretycznych, podstawowych pojęć, metod i terminów. (historia rozwoju, przedmiot, przedmiot, cele, zadania, system, stosowane metody, ustalenie przynależności grupowej, diagnostyka sądowa, teoria identyfikacji)

Nauka kryminologia składa się z 4 głównych działów: 1. Ogólna teoria kryminologii to system jej pojęć teoretycznych, podstawowych pojęć, metod i terminów. (historia rozwoju, przedmiot, przedmiot, cele, zadania, system, stosowane metody, ustalenie przynależności grupowej, diagnostyka sądowa, teoria identyfikacji)

Slajd 22

2. Technika kryminalistyczna – system naukowych zapisów zaleceń dotyczących stosowania środków technicznych do gromadzenia i badania materiału dowodowego. Opracowuje takie podrozdziały jak: 2.1 Narzędzia techniczne i kryminalistyczne, materiały; 2.2. Fotografia kryminalistyczna, nagrywanie wideo, sprzęt komputerowy; 2.3. Dochodzenie (traceologia, w tym pobieranie odcisków palców);

2. Technika kryminalistyczna – system naukowych zapisów zaleceń dotyczących stosowania środków technicznych do gromadzenia i badania materiału dowodowego. Opracowuje takie podrozdziały jak: 2.1 Narzędzia techniczne i kryminalistyczne, materiały; 2.2. Fotografia kryminalistyczna, nagrywanie wideo, sprzęt komputerowy; 2.3. Dochodzenie (traceologia, w tym pobieranie odcisków palców);

Slajd 23

2.4 Badanie techniczne i kryminalistyczne dokumentów; 2.5. Nauka o broni (balistyka kryminalistyczna); 2.6.Habitologia (habitoskopia) - badanie kryminalistyczne osoby na podstawie jej cech zewnętrznych; 2.7. Kryminalistyczne badanie pisma (grafologia lub pismo ręczne); 2.8. Rejestracja karna (prowadzenie i wykorzystywanie rejestrów kryminalistycznych).

2.4 Badanie techniczne i kryminalistyczne dokumentów; 2.5. Nauka o broni (balistyka kryminalistyczna); 2.6.Habitologia (habitoskopia) - badanie kryminalistyczne osoby na podstawie jej cech zewnętrznych; 2.7. Kryminalistyczne badanie pisma (grafologia lub pismo ręczne); 2.8. Rejestracja karna (prowadzenie i wykorzystywanie rejestrów kryminalistycznych).

Slajd 24

3. Taktyka kryminalistyczna – system przepisów naukowych i zaleceń dotyczących organizowania i planowania dochodzeń wstępnych i sądowych, określający linię postępowania osób uczestniczących w tej działalności.

3. Taktyka kryminalistyczna – system przepisów naukowych i zaleceń dotyczących organizowania i planowania dochodzeń wstępnych i sądowych, określający linię postępowania osób uczestniczących w tej działalności.

Slajd 25

Obejmuje to jako elementy składowe sytuacje dochodzeniowe i decyzje taktyczne, kombinacje taktyczne, wersje i planowanie kryminalistyczne, taktykę poszczególnych działań dochodzeniowych: badanie dochodzeniowe, badanie; przesłuchanie; Sprawdzenie i wyjaśnienie wskazań na miejscu; przeszukanie, zajęcie; eksperyment badawczy; przedstawienie w celu identyfikacji, złożenie zamówienia na badania; przeszukanie i zatrzymanie.

Obejmuje to jako elementy składowe sytuacje dochodzeniowe i decyzje taktyczne, kombinacje taktyczne, wersje i planowanie kryminalistyczne, taktykę poszczególnych działań dochodzeniowych: badanie dochodzeniowe, badanie; przesłuchanie; Sprawdzenie i wyjaśnienie wskazań na miejscu; przeszukanie, zajęcie; eksperyment badawczy; przedstawienie w celu identyfikacji, złożenie zamówienia na badania; przeszukanie i zatrzymanie.

Slajd 26

Metodologia kryminalistyczna - bada specyfikę dochodzeń w sprawie niektórych rodzajów przestępstw.

Metodologia kryminalistyczna - bada specyfikę dochodzeń w sprawie niektórych rodzajów przestępstw.

Slajd 27

Kryminalistyka w systemie wiedzy naukowej jest powiązana z wieloma naukami prawnymi i innymi gałęziami wiedzy naukowej. Nauki sądowe kojarzone są z pokrewnymi naukami prawnymi: prawem karnym, postępowaniem karnym, kryminologią, dochodzeniem operacyjnym, medycyną sądową, psychiatrią sądową, ekspertyzą sądową itp.

Kryminalistyka w systemie wiedzy naukowej jest powiązana z wieloma naukami prawnymi i innymi gałęziami wiedzy naukowej. Nauki sądowe kojarzone są z pokrewnymi naukami prawnymi: prawem karnym, postępowaniem karnym, kryminologią, dochodzeniem operacyjnym, medycyną sądową, psychiatrią sądową, ekspertyzą sądową itp.

Slajd 28

Nauki sądowe związane są z naukami o cyklu społecznym, humanitarnym, filozofią (dialektyką materialistyczną); psychologia; logika; etyka; nauki o zarządzaniu (WIĘCEJ); socjologia; językoznawstwo.

Nauki sądowe związane są z naukami o cyklu społecznym, humanitarnym, filozofią (dialektyką materialistyczną); psychologia; logika; etyka; nauki o zarządzaniu (WIĘCEJ); socjologia; językoznawstwo.

Slajd 29

Kryminalistyka jest powiązana z naukami przyrodniczo-technicznymi chemii; fizyka; matematyka; Informatyka; biologia, antropologia, morfologia, fizjologia, odologia

Kryminalistyka jest powiązana z naukami przyrodniczo-technicznymi chemii; fizyka; matematyka; Informatyka; biologia, antropologia, morfologia, fizjologia, odologia

Slajd 30

Wykład na ten temat

HISTORIA ROZWOJU

NAUKA

SĄDOWCY

PLAN WYKŁADU

1. Konsolidacja kryminalistykiwiedza.

2. Kryminalistyka w okresie pomiędzy

wojny światowe

3. Formacja prywatna

teorie kryminologiczne w

kryminologia

4. Kształtowanie ogólnej teorii nauki

kryminologia

Literatura

Kryminalni. Kurs wykładowy. W 2 częściach. / SPbU Ministerstwo Spraw WewnętrznychRosja; komp. E.V. Kuzbagarova i inni - St. Petersburg: 2015 Część 1:

wprowadzenie do kryminologii, techniki kryminalistycznej.

2015. 340 s.

Kryminalni. Kurs wykładowy. W 2 częściach. / SPbU Ministerstwo Spraw Wewnętrznych

Rosja; pod generałem red. i inne - St.Petersburg: 2016. Część 2:

metodyka kryminalistyczna. 2016. 276 s.

Kryminalistyka: podręcznik / wyd. Czelyszewa O.V. –

Uniwersytet w Petersburgu Ministerstwa Spraw Wewnętrznych Rosji. –SPb.: LLC „R-KOPI”, 2017 – 580

Z.

Kryminalni. Słownik terminów i definicji / komp.

Bachieva A.V., Vinogradova A.N. – Petersburg: 2015. - 39 s.

Pytanie 1

Konsolidacjakryminalistycznych

wiedza

Alphonse Bertillon – w latach 1879–1883 opracował i wdrożył metodę identyfikacji antropometrycznej

Powstały fundamentyrejestracja odcisków palców

Williama Herschela

Franciszka Galtona

Evgeny Fedorovich Burinsky w 1889 roku stworzył pierwsze na świecie kryminalistyczne laboratorium fotograficzne w dystrykcie petersburskim

Jewgienij FiodorowiczBurińskiego w 1889 r

stworzył pierwszy na świecie

fotografika sądowa

laboratorium o godz

Petersburgu

Sąd rejonowy

Hans Gross „Podręcznik dla śledczych jako system kryminologii” 1892 Najpierw podali nazwę dyscypliny -

Hans Gross „Przewodnik pośledczy medycyny sądowej jako

system kryminalistyczny”

1892

Najpierw nadano im imię

dyscyplina „kryminologia” Pytanie 2.

Kryminalni

między

świat

wojny